Un gruppo di docenti di Singapore ha pubblicato un documento di ricerca descrivendo in dettaglio una serie di vulnerabilità denominate SweynTooth che riguardano i dispositivi che sfruttano il protocollo Bluetooth Low Energy (BLE).

In particolare, le vulnerabilità SweynTooth comportano ripercussioni sui kit di sviluppo software (SDK) responsabili del supporto per le comunicazioni BLE. Gli SDK in questione sono forniti dai vendor di chipset system-on-a-chip (SoC).

ZDNet spiega che le aziende che creano dispositivi IoT o smart comprano tali SoC (sistemi su chip) e li usano come chipset base intorno ai quali costruiscono i vari device; usano gli SDK BLE forniti dai produttori di SoC a supporto delle comunicazioni tramite BLE, una versione del protocollo Bluetooth che usa meno energia al fine di ridurre al minimo il drenaggio della batteria su dispositivi mobili e Internet of Things (IoT).

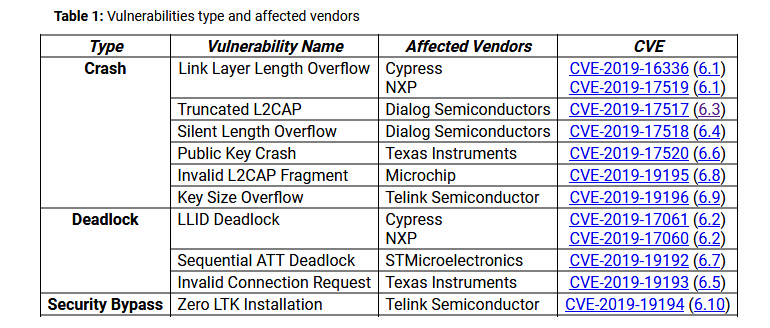

I tre ricercatori della Singapore University of Technology and Design (SUTD) hanno trascorso un anno nel testare SDK BLE di vari vendor di chipset SoC e individuato 12 bug (le vulnerabilità denominate nel complesso SweynTooth) che riguardano gli SDK, comunicando i risultati della loro ricerca ai vendor di SoC. Pochi giorni addietro hanno rivelato i nomi dei sei vendor di SoC e questi ultimi hanno rilasciato nuove versioni degli SDK BLE con integrate le patch contro gli attacchi SweynTooth. I sei vendor di SoC sono: Texas Instruments, NXP, Cypress, Dialog Semiconductors, Microchip, STMicroelectronics e Telink Semiconductor.

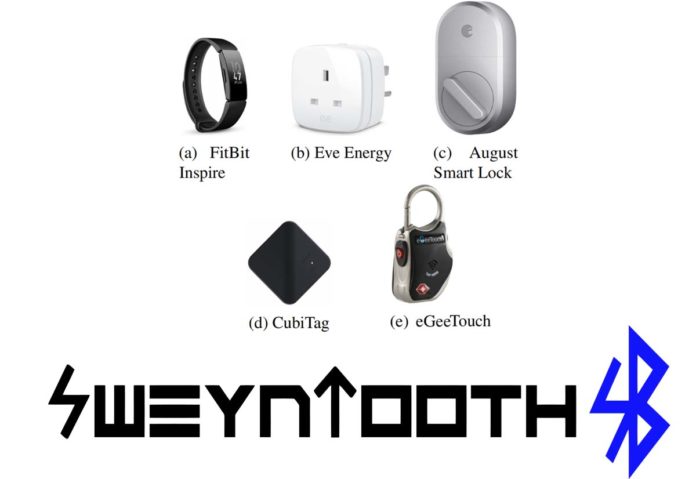

Tra i prodotti potenzialmente vulnerabili vi sono: fitness tracker, prese smart, serrature smart, tracker per animali domestici, luci smart, radiosveglie, glucometri, sistemi per la smart home in genere, altri dispositivi indossabili e dispositivi medici. La lista di 480 device è lunga e include prodotti di brand noti quali FitBit, Samsung e Xiaomi.

In cosa consiste l’attacco SweynTooth

I ricercatori spiegano che le 12 vulnerabilità SweynTooth possono essere raggruppate in base all’effetto dello sfruttamento. Gli attacchi possono essere divisi in tre categorie:

- attacchi che mandano in crash i dispositivi

- attacchi che riavviano i dispositivi obbligandoli a rimanere “congelati” (in stallo).

- attacchi che bypassano funzionalità di sicurezza e consentono a cybercriminali di controllare i dispositivi

Servirà tempo prima che le patch fornite dai vendor di SoC arrivino effettivamente tra i dispositivi degli utenti. I vendor dei SoC offrono le patch ai produttori di dispositivi ma spetta a questi ultimi rilasciare aggiornamenti firmware. Alcuni produttori vendono dispositivi senza marca (che vari brand personalizzano e vendono con nomi diversi) e bisognerà attendere tempo che le patch siano effettivamente distribuite come aggiornamenti. Anche per questo è sempre bene comprare dispositivi di brand noti che, si spera, dovrebbero rilasciare update più velocemente rispetto a brand sconosciuti.

L’unico aspetto positivo di tutto quanto sopra (qui i dettagli tecnici in un libro bianco dedicato) è che le vulnerabilità SweynTooth non possono essere sfruttate via internet ma richiedono che l’attacker sia fisicamente vicino in prossimità dei dispositivi da attaccare (nel range del protocollo BLE che è tipicamente non molto grande).

Tutti gli articoli di macitynet che parlano di sicurezza sono disponibili da questa pagina.