Tag: Sicurezza

Gli USA consigliano di usare app di messaggistica cifrate

Per affrontare cyber attacchi senza precedenti persino USA e FBI cambiano idea sulle app di messaggistica cifrate, ora consigliate a tutti

Per Microsoft guai antitrust in attesa di Donald Trump

I colossi della tecnologia sono sotto indagine antitrust, ora è la volta di Microsoft, ma tutto potrebbe cambiare con Trump

Il malware Bootkitty arriva su Linux

Finora si sono visti "bootkit" solo per Windows ma ora ne è stato individuato uno che prende di mira anche sistemi Linux.

Il vostro iPhone con iOS 18 dopo tre giorni si riavvia, voi sarete contenti la polizia no

In iOS 18 è stata integrata una miglioria relativa alla sicurezza che riavvia ogni 3 giorni gli iPhone accessi ma inutilizzati. Una buona notizia per voi, meno per la polizia

Gli iPhone sequestrati si riavviano e complicano le indagini delle forze dell’ordine

in iOS 18 Apple ha probabilmente predisposto una nuova misura di sicurezza che complica ancora di più il lavoro delle società che si occupano di analisi forensi.

Buco sicurezza Kia, i proprietari delle auto potevano essere spiati

Importante vulnerabilità nel portale Web della casa automobilistica sudcoreana Kia permetteva di "hackerare" le vetture da remoto e tracciare i proprietari dei veicoli. Ecco quali erano i rischi

Grave falla individuata sui NAS Synology

Individuata pericolosa falla nei NAS Synology, vulnerabilità che potrebbe permettere a cybercriminali di accedere da remoto a tutti i dati sull'unità

Premi fino a 1 milione di euro a chi riesce ad hackerare i server di Apple Intelligence

Volete guadagnare un milione di euro? Se siete abbastanza bravi da dimostrare la possibilità di "hackerare" i server di Apple Intelligence, la Mela è pronta a offrire fino a un milione di euro.

Se il robot aspirapolvere impazzisce e ti insulta

Si registrano episodi di robot aspirapolvere che girano casa impazziti urlando insulti razzisti e oscenità: cosa succede

Furto dei dati online, cos’è e come difendersi

Come proteggersi dal furto dei propri dati in rete

La grande tragedia dei ladri di contatti, Apple ha chiuso il rubinetto

Tra le novità meno esposte di iOS 18 ce n’è una che introduce controlli granulari sulla condivisione dei contatti che mette in crisi le app social. Ma davvero dobbiamo piangere per chi ha costruito imperi sulla nostra privacy?

Smartphone e Tablet condivisi con i bambini, 5 consigli da seguire

In Italia, un bambino su tre ha accesso ai dispositivi lavorativi dei genitori senza supervisione e conosce i codici di accesso. L protezione dei dispositivi è spesso insufficiente.

Le Smart TV sono un cavallo di Troia per privacy e sorveglianza

Per una no-profit USA, smart TV e streaming attuano una sorveglianza senza precedenti con gravi rischi per dati e privacy degli utenti

Arrestato cybercriminale per accessi illegali al Ministero della Giustizia

La Polizia Postale ha arrestato un 24enne italiano che era riuscito ad accedere ai server del Ministero della Giustizia e a migliaia di documenti riservati.

Aumentano attacchi cyber e dati rubati nel dark web, italiani inclusi

Italia tra i primi al mondo per email e password rubate, mail compromesse: i dati di un terzo degli italiani sono sul dark web

Ferrari rubata ritrovata grazie agli AirPods

La Polizia del Connecticut ha ritrovato una Ferrari rubata grazie agli auricolari di Apple

I CAPTCHA online non riescono più a fermare i bot con AI

Odiatissimi dagli utenti, i CAPTCHA imposti da vari siti web per impedire a bot di automatizzare vari passaggi, possono essere bypassati dalle AI.

Elon Musk, Mark Zuckerberg e Bill Gates i migliori attori per i video deep fake

I "video deep fake" stanno diventando la norma nell’era della manipolazione, inganni digitali che consistono nel creare filmati che mostrano persone, compresi ovviamente personaggi famosi, compiere azioni o pronunciare frasi, che non hanno mai compiuto o pronunciato.

Gli USA vogliono vietare le auto spione e terroriste di Cina e Russia

Il Dipartimento per il Commercio degli Stati Uniti ha proposto la messa al bando per quanto riguarda la vendita e l'importazione di veicoli smart che sfruttano determinate tecnologie cinesi o russe, citando "motivi di sicurezza nazionale".

iServer, smantellata piattaforma di phishing che sbloccava gli iPhone rubati

Smantellata una piattaforma per criminali che (a pagamento) permetteva di avviare campagne di phishing per recuperare credenziali da telefoni rubati.

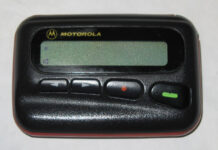

Migliaia di membri di Hezbollah feriti dall’esplosione simultanea dei loro cercapersone

Migliaia di membri di Hezbollah (organizzazione paramilitare islamista sciita e antisionista libanese) sono rimasti feriti e alcuni uccisi da simultanee esplosioni dei loro pagers (cercapersone)

Milioni di streaming box Android a basso costo infetti da una backdoor

Ricercatori specializzati in sicurezza informatica hanno individuato un malware in circa 1,3 milioni di dispositivi con Android pensati per lo streaming, segnalato in 200 diverse nazioni.

Microsoft e CrowdStrike insieme dopo il bug globale di Windows

Le soluzioni proposte per evitare un altro bug globale di Windows nell’evento cyber security tra Microsoft, CrowdStrike e operatori di settore

WordPress a rischio per un plugin di gestione della cache

Un bug di un plugin molto popolare espone milioni di siti a un attacco che potrebbe avere conseguenze devastanti

Milioni di carte RFID a rischio di clonazione istantanea

È stata individuata importante vulnerabilità in alcune smart card RFID, le stesse usate in tutto il mondo per accedere ad esempio a porte di uffici e stanze di hotel.

McAfee Deepfake Detector aiuta a identificare audio falso nei filmati

Deepfake Detector è prodotto di Mcafee che sfrutta l'AI, indicato come in grado di individuare video e audio falsi.

Gli USA prendono di mira TP-Link e dispositivi di rete cinesi

La Commissione speciale sulla Cina richiede alle agenzie USA indagini sui dispositivi di rete prodotti in Cina, in particolare TP-Link

Occhio, lo spione passa dalle applicazioni Office per Mac

Problemi con Word, Outlook, Excel, OneNote e Teams, che potrebbero - con utenti distratti e facili ai permessi esterni permettere l'accesso a dati e componenti del Mac.

Su Pixel e Android una funzionalità demo mette a rischio la sicurezza

Il software che Google fornisce per alcuni dispositivi Android include una funzionalità nascosta che è per sua natura estremamente insicura, al punto che potrebbe consentire il controllo e lo spionaggio da remoto dei dispositivi degli utenti.

Furto storico, in vendita i dati di ogni cittadino USA

Allarme e polemica per quello che sembra il più grande furto dati di sempre: 2,7 miliardi di record, incluso ogni cittadino USA e non solo

Sinkclose, grave vulnerabilità nei processori AMD

Ricercatori specializzati in sicurezza hanno individuato una vulnerabilità presente da anni nei processori AMD e che potrebbe essere sfruttata per eseguire codice arbitrario che non è possibile rilevare da antivirus e protezioni di sistema.

Se rinominate il telefono Ordigno Esplosivo non aspettatevi un volo tranquillo

Panico su un volo all'aeroporto di Parigi Orly in Francia. Un adolescente aveva assegnato al suo telefono il nome "Ordigno esplosivo improvvisato", quello che verrà mostrato sia come hotspot, sia come nome del dispositivo per il Bluetooth.