Krack attack, il pericoloso bug WPA2, in iOS, macOS, tvOS e watchOS è stato già sistemato. In particolare, si apprende, nelle ultime versioni beta di iOS, macOS, tvOS e watchOS sono state integrate le patch che cancellano il buco e rendono la vulnerabilità inoffensiva.

Lo dice AppleInsider che afferma di avere parlato con non meglio precisato personale all’interno di Apple dal quale ci sarebbe stata la conferma che la vulnerabilità non è più presente nelle versioni nelle mani di sviluppatori e public beta tester. Sarà dunque importante aggiornare macOS, iOS, tvOS e watchOS non appena le versioni definitive dei sistemi operativi aggiornati saranno disponibili.

Da notare che nell’elenco non sono indicati i dispositivi AirPort quali le basi AirPort Extreme e AirPort Express. Questi dispositivi non è chiaro se siano vulnerabili o no. Al momento non è disponibile nessuna patch e bisognerà eventualmente aspettare un aggiornamento del firmware, quindi per questo tipo di dispositivi per ora on resta da fare altro che seguire questi consigli, che non danno comunque garanzie assolute.

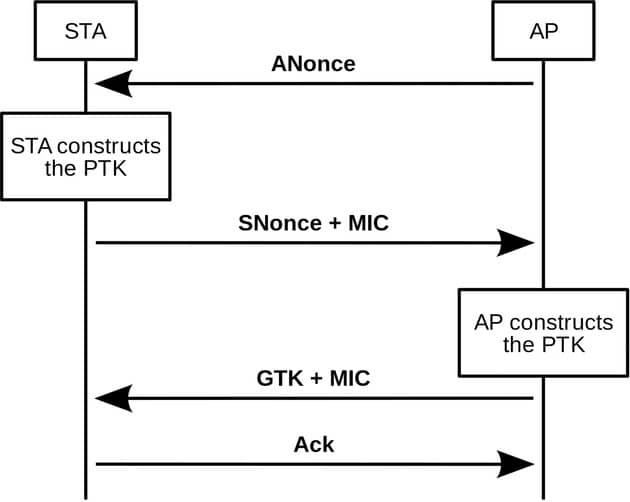

Come abbiamo spiegato qui, l’attacco KRACK, al quale sono vulnerabili tutti i disposti wifi che usano il protocollo di sicurezza WPA2, mira al 4-way handshake del protocollo WPA2 eseguito quando un client chiede di accedere a una rete Wi-Fi protetta (“l’handshake” nel gergo tecnico è il processo attraverso il quale due sistemi stabiliscono regole per comunicare).

La tecnica in questione utilizzata per confermare che sia il client, sia l’access point possiedono le credenziali di autenticazione corrette e permette di creare una nuova chiave di cifratura mediante la quale verrà protetto da quel momento in poi tutto il traffico scambiato. L’attacco consente di forzare gli utenti già connessi alla rete a reinstallare le chiavi di cifratura utilizzate per proteggere il traffico WPA2.

Se l’attacco va a buon fine, l’attacker è in grado di decifrare e leggere in chiaro le informazioni in transito, tra cui potenzialmente dati sensibili quali password, numeri di carte di credito, messaggi privati, ecc.

Le vulnerabilità individuate sono presenti nello stesso standard Wi-Fi e non in specifici prodotti o implementazioni. Poiché il problema risiede nel protocollo ed è indipendente dall’implementazione, l’unico modo per proteggersi è quello di installare aggiornamenti specifici per il proprio sistema o dispositivo non appena verranno messi a disposizione dai rispettivi produttori.