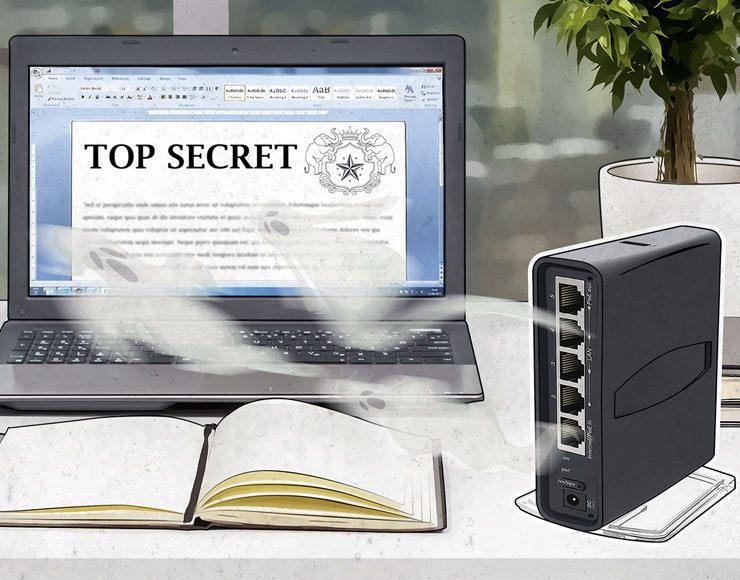

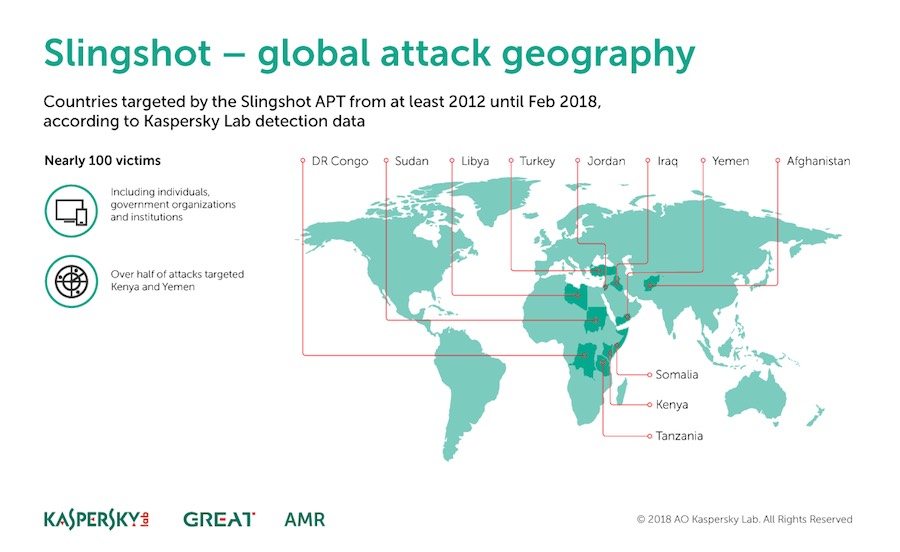

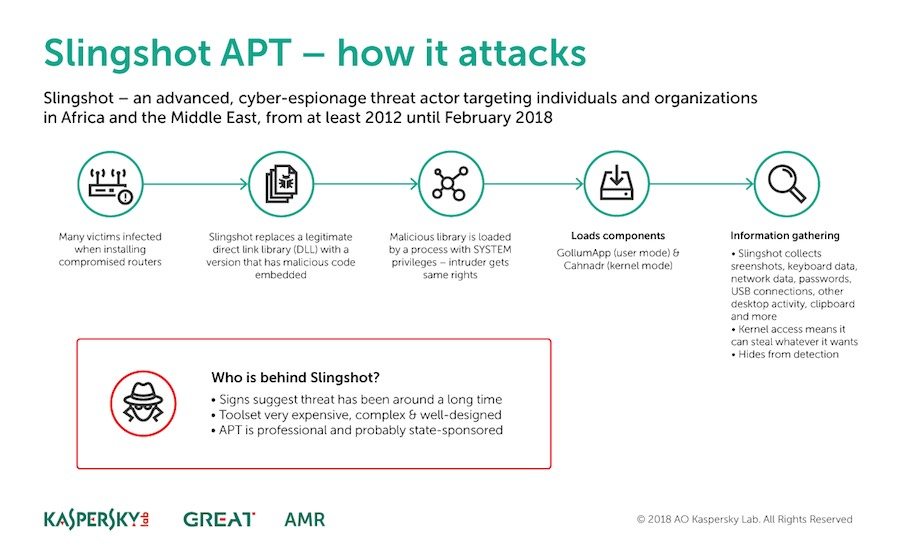

Ricercatori di Kaspersky Lab hanno scoperto quello che – visti gli investimenti necessari al suo sviluppo – sembra essere un malware governativo, uno dei più avanzati mai individuati. Denominato “Slingshot”, il malware consente di spiare i PC Windows mediante un attacco multi-livello che ha come target i router MikroTik, azienda di Riga (Lettonia) produttrice di apparati informatici di networking, in particolare router e apparati wireless. Secondo i ricercatori non sono solo i router di questo marchio a essere vulnerabili ma potrebbero essere anche dispositivi di altre marche.

Il secondo modulo, denominato GollumApp, ha come obiettivo l’utente e prevede codice con migliaia di funzioni (oltre 1.500) che consentono gestire il filesystem e mantenere il malware in vita. Grazie ai due moduli in questione, Slingshot è in grado di raccogliere schermate, informazioni digitate sulla tastiera, dati che transitano in rete, password e monitorare attività varie dell’utente.

Come accennato, Kaspersky ritiene che dietro il malware via sia qualche ente governativo, come accaduto con la piattaforma “Regin” (che si pronuncia come l’ex presidente statunitense Reagan), ricercata campagna di APT (Advanced Persistent Threat) che ha colpito società di telecomunicazioni (Belgacom), istituzioni governative, organizzazioni politiche operanti in varie nazioni, istituti finanziarie o di ricerca ed esperti in matematica avanzata e crittografia.

Testi individuati all’interno del malware sembrano puntare a sviluppatori che parlano inglese ma individuare con sicurezza i responsabili non è facile. Secondo quanto rivelato Edward Snowden, l’attacco alla società di telecomunicazioni Belgacom usando “Regin” era stato a suo tempo organizzato dall’NSA e dalla corrispettiva agenzia inglese GCHQ.