Apple ha aggiornato la nota tecnica con la descrizione delle vulnerabilità Meltdown e Spectre individuate sui processori Intel e con architettura ARM. La Casa di Cupertino ribadisce di tecniche che consentono di mitigare il problema della vulnerabilità nota come “Meltdown” sono state integrate in iOS 11.2, macOS 10.13.2 e tvOS 11.2 e che nei prossimi giorni è in arrivo in update di Safari per difendersi dalla vulnerabilità nota come “Spectre”.

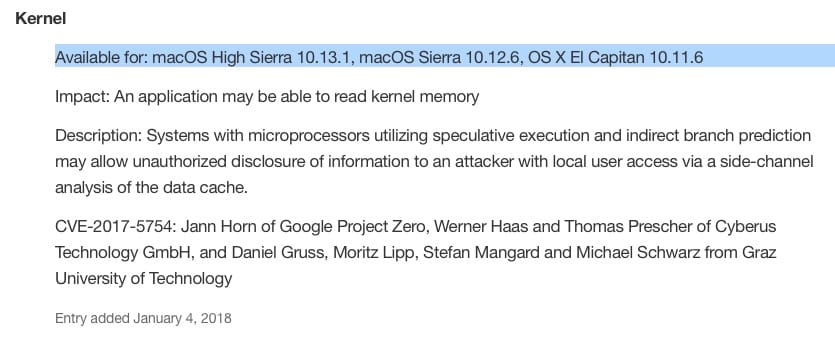

il francese Macg fa notare che i stato aggiornato anche il documento tecnico relativo agli aggiornamenti di sicurezza di macOS Sierra e OS X El Capitan e da questo sono spariti i riferimenti a Meltdown (ne avevamo parlato qui).

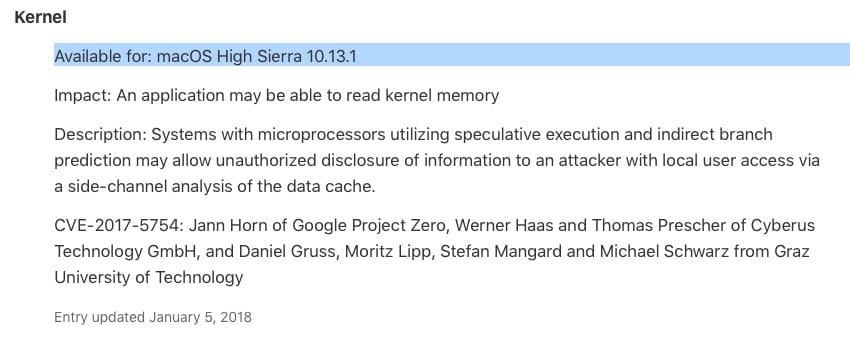

Dal documento aggiornato Apple ha rimosso la sezione che parlava di Meltdown (CVE-2017-5754) nei riferimenti di OS X 10.11.6 (El Capitan) e macOS 10.12.6 (Sierra). Secondo quanto riportato in questi documenti ora solo macOS 10.3.2 High Sierra integra le protezioni contro Meltdown.

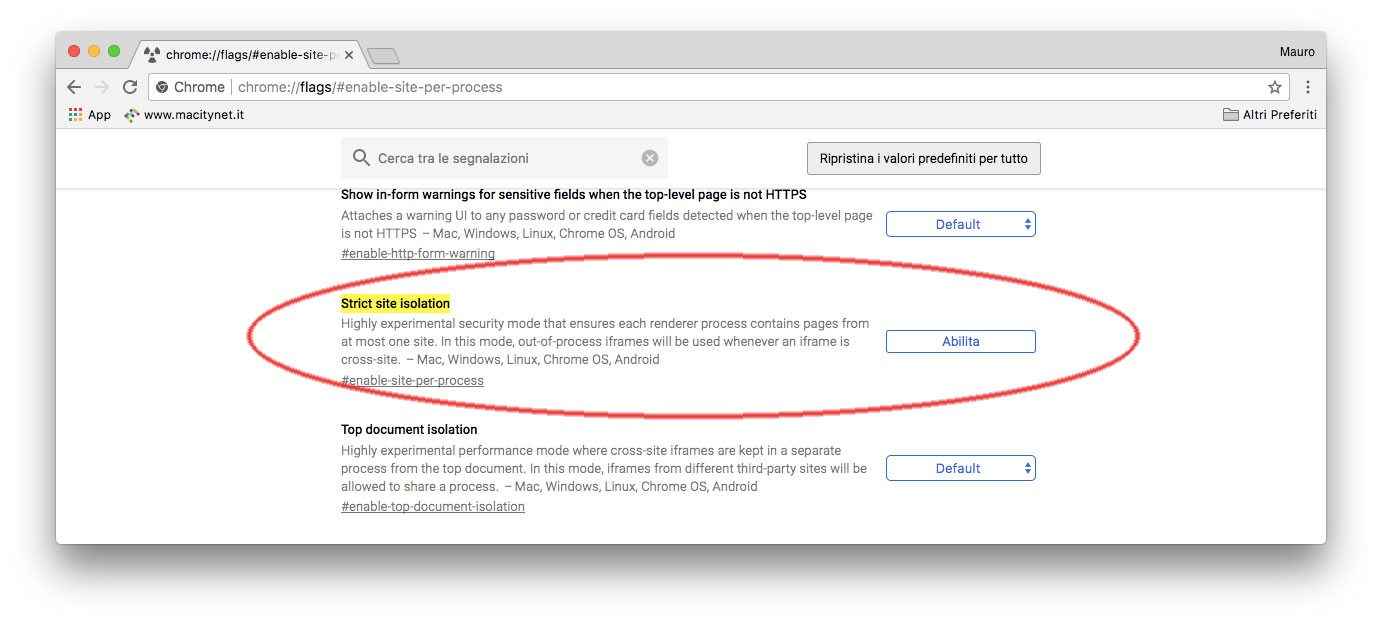

Non è chiaro perché Apple abbia rimosso i riferimenti. Potrebbe essere stata una svista o forse sono ancora necessarie ulteriori correzioni che vedremo in futuri update di sicurezza? Restiamo intanto in attesa dell’aggiornamento per Safari. Mozilla ha già rilasciato un update per Firefox; l’aggiornamento con il fix specifico per Chrome arriverà il 23 gennaio. È ad ogni modo possibile già ora attivare un meccaniso di protezione digitando nella barra degli indirizzi del browser di Big G: chrome://flags#enable-site-per-process e scegliendo “Abilita” nell’opzione sperimentale “Strict Site Isolation”. Questa opzione attiva un processo specifico e isolato per ogni pagina web; Google ha spiegato che potrebbe verificarsi una “riduzione delle prestazioni” e che nel frattempo sono allo studio altre soluzioni che dovrebbero impattare meno sulle performance complessive.