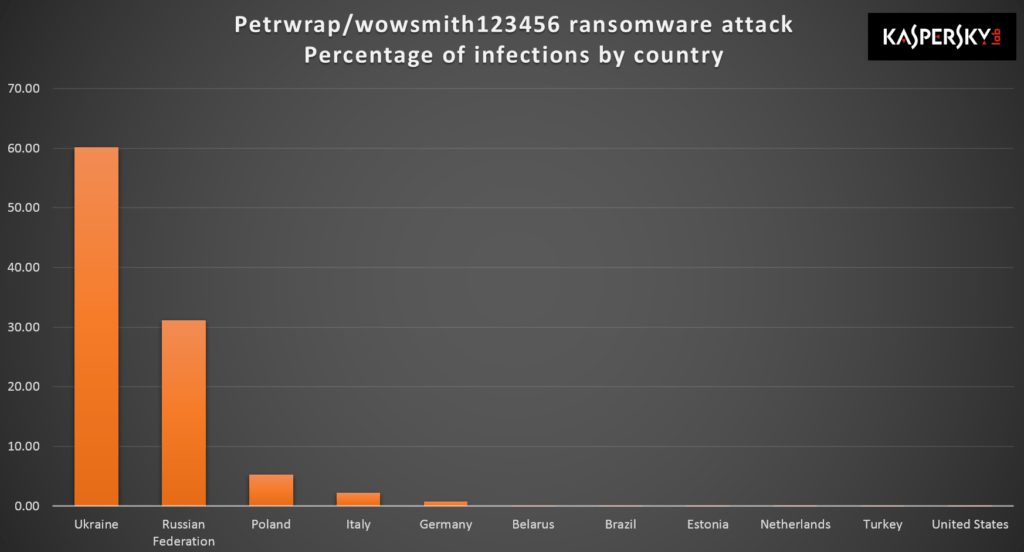

Ieri ha cominciato a diffondersi in varie parti del mondo un nuovo ransomware, un virus che colpisce PC Windows che chiede il pagamento di un riscatto per decifrare file e cartelle di interi dischi, una “epidemia” che sembra essere più estesa e pericolosa rispetto a quella di WannaCry, il malware che si è diffuso poco tempo addietro.

Non è chiaro quale sia esattamente il nuovo ransomware. Alcuni pensano che si tratti di una variante di Petya (sia esso Petya.A, Petya.D o PetrWrap), altri affermano che si tratta di qualcosa di diverso.

Gli esperti delle varie aziende che sviluppano soluzioni di sicurezza riferiscono che si tratta di un malware complesso che coinvolge diversi vettori d’attacco, confermando che è stato utilizzato l’exploit noto come “EternalBlue”, modificato per la diffusione nelle reti aziendali.

Molti antivirus sono stati aggiornati per individuarlo: se usate un PC Windows ma anche una macchina virtuale con Windows, è fondamentale assicurarsi che gli antvirus usati siano aggiornati. Fondamentale è anche installare tutti gli aggiornamenti del sistema operativo, in particolare l’update che risolve l’errore sfruttato da EternalBlue.

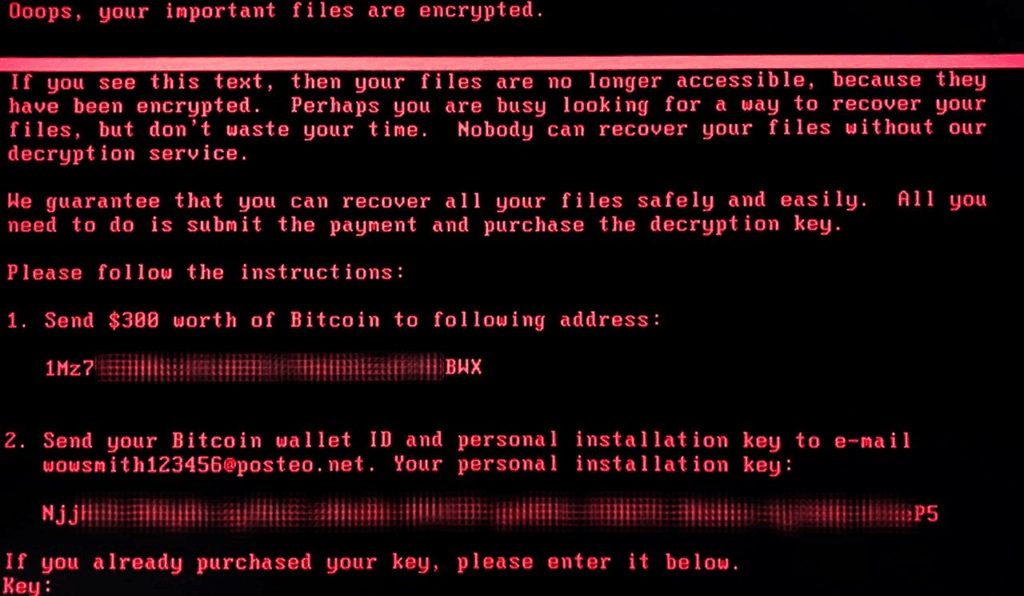

I computer infettati dal malware chiedono a chi lo sta usando di pagare 300 dollari, circa 266 euro, a un conto Bitcoin e poi di inviare una email a un indirizzo di posta Posteo, un gestore di email tedesco che non registra l’indirizzo IP dei visitatori e cifra le connessioni, indicando dettagli relativi al portafoglio Bitcoin e allegando un documento di riconoscimento.

Il sito Motherboard fa sapere che il provider email tedesco Posteo ha disattivato l’indirizzo e-mail attraverso il quale le vittime potevano mettersi in contatto con i ricattatori per confermare le transazioni in bitcoin e ricevere le chiavi per decifrare i documenti. Le vittime che avevano intenzione di pagare i cybercriminali non possono più riavere indietro i propri file; tutti gli esperti sono ad ogni modo concordi che è errato pagare il riscatto, a maggior ragione adesso che è in pratica del tutto inutile.

Come cautelarsi? Valgono i consigli che abbiamo già dato a suo tempo per WannaCry. Oltre ad eseguire affidabili backup, memorizzando le copie sui dispositivi di archiviazione non costantemente connessi al computer, al fine di ripristinare facilmente i sistemi interessati in caso di cifratura da parte dei ransomware, si consiglia quanto prima di

- Eseguire tutti gli ggiornamenti disponibili per il sistema operativo

- Aggiornare il software antivirus

- Disabilitare dove possibile e ritenuto opportuno i seguenti servizi: Server Message Block (SMB) e Remote Desktop Protocol (RDP) (qui è spiegato come fare con le varie versioni di Windows).

- Il ransomware si propaga anche tramite phishing, pertanto non aprire link/allegati provenienti da email sospette;

- Il ransomware attacca sia share di rete che backup su cloud, quindi per chi non l’avesse ancora fatto aggiornare la copia del backup e tenere i dati sensibili isolati.

- Backup dei file più importanti: fare una copia offline dei propri file su un dispositivo esterno e su un servizio cloud online. Questo metodo protegge i file, non solo da ransomware, ma anche da altri pericoli. I dispositivi esterni devono essere utilizzati per solo per il backup ed essere disconnessi immediatamente dopo il completamento dello stesso.

I malintenzionati sono costantemente alla ricerca di modi per rubare denaro, i dati privati e risorse dei nostri dispositivi – non lasciamoglielo fare. Non apriamo email che non ci aspettiamo di ricevere, non clicchiamo sui link a meno che non sappiamo esattamente cosa sono e dove portano, e se viene chiesto di eseguire macro in un file di Office, non facciamolo.

L’unica situazione in cui è sicuro eseguire le macro è nel raro caso in cui sappiamo esattamente cosa faranno le macro. Inoltre, tenersi informati sulle più recenti campagne di malware aiuta a non cadere vittima di una nuova e originale tecnica di phishing o a non scaricare un’app malevola, che può portare all’installazione di malware sul nostro computer o il furto delle credenziali.

Dotarsi di una soluzione di sicurezza completa e aggiornata: soluzioni e prodotti di sicurezza di qualità proteggono da una varietà di tipi di malware e da diversi vettori di attacco. Le odierne soluzioni di antivirus, IPS e sandboxing possono rilevare e bloccare i documenti di Office contenenti macro dannose e impedire a molti kit di exploit di sfruttare il sistema anche prima dell’infezione malware.