Tag: Sicurezza

OS X e iOS sono i sistemi più vulnerabili, ma la classifica è discutibile

Secondo una classifica i sistemi più vulnerabili sono OS X e iOS. Nella graduatoria Apple supera in negativo persino Adobe Flash, Internet Explorer e tutti i sistemi operativi Microsoft. Ecco perché i conti non tornano

Dal CES 2016 MyFox, la sicurezza per la casa si compra con un tap

Al CES 2016 MyFox ha presentato prodotti e servizi smart per la sicurezza della casa: con Emergency Security Guard ora è possibile stipulare servizi professionali di vigilanza con un tap via app, senza vincoli contrattuali, anche solo per un mese

Tim Cook: «Sia il governo USA a dire “no” alle backdoor»

Nuovi dettagli sull'incontro a San Jose tra i vertici dell'intelligence americana e gli amministratori delegati dei principali gruppi della Silicon Valley. Il Ceo di Apple ha ribadito il suo no a "qualunque backdoor"

Gli USA cercano terroristi su Facebook con un algoritmo

L'intelligence americana spera di individuare i terroristi su Facebook usando un algoritmo che il social network usa per trovare aspiranti suicidi

Terrorismo nei social network: la Casa Bianca convoca Tim Cook

Cook e altri dirigenti di Facebook, Twitter, Google e Microsoft convocati dalla Casa Bianca per discutere di terrorismo nei social network. La presidenza degli USA vuol capire come contrastare il pericoloso fenomeno con l'aiuto dei big dell'IT

Hackerato il sito di supporto tecnico di Dell

Finti operatori del supporto tecnico sono riusciti a ottenere dettagli da veri archivi clienti di Dell. Inquietante nuovo livello di sofisticazione nella truffa dei falsi operatori del supporto tecnico

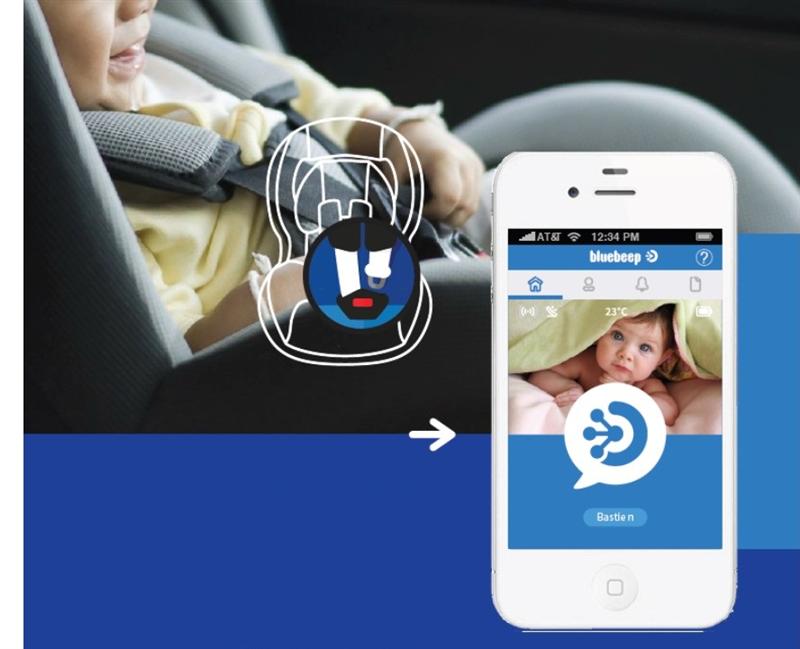

Al CES 2016 BlueBeep presenta un sistema per monitorare i bimbi in auto

Al CES 2016 BlueBeep ha presentato un innovativo sistema di monitoraggio per la sicurezza dei bambini in auto: si installa negli spallacci del seggiolino e comunica la presenza e i movimenti del bimbo allo smartphone dei genitori.

La Cina richiede accesso ai dati contro il terrorismo: cosa farà Apple?

In Cina il 1° gennaio 2016 entra in vigore una legge anti terrorismo che obbliga le società di tecnologia e provider a fornire dati, supporto tecnico e chiavi di crittografia. Una richiesta che potrebbe creare più di un problema per Apple

vShare, un sito cinese distribuisce app pirata per iOS

Sfruttando il meccanismo dei certificati digitali per la distribuzioni di app alle aziende, un sito cinese mette a disposizione app pirata per iOS, installabili anche sugli iPhone senza jailbreak. Funziona solo sugli iPhone con versioni non aggiornate di iOS.

Google vuole uccidere le password usando lo smartphone

Google sta tentando una nuova funzionalità di log in con lo smartphone, che permetterà agli utenti di autenticarsi grazie al proprio telefonino. Ma la password è ancora dura a morire.

In UK legge sulla backdoor obbligatoria, Apple attacca il governo

Apple va all'attacco di una proposta di legge del governo britannico con la quale si vogliono introdurre backdoor obbligatorie nei dispositivi digitali e imporre alle aziende dell'IT di aiutare l'hack dei governi. «Pericolosa e improduttiva», secondo Cupertino

Grave bug Linux: il tasto “cancella” basta per superare la password

Alcuni esperti in sicurezza informatica hanno scoperto che premendo 28 volte il tasto "Backspace" è possibile bypassare la procedura di autenticazione presentata all’avvio da varie distribuzioni Linux.

BlackBerry «Apple sbaglia sulla sicurezza»

John Chen Ceo di BlackBerry critica la posizione irremovibile di Apple sulla sicurezza. Secondo il dirigente Cupertino dovrebbe collaborare con il governo e forze di polizia invece Apple antepone reputazione e marchio al bene comune

MacKeeper, accessibili da hacker i dati di 13 milioni di utilizzatori

Il software più inutile e invadente del mondo Mac, è anche pericoloso per la privacy. Un esperto di sicurezza informatica è riuscito a individuare una vulnerabilità negli archivi degli sviluppatori e ottenere i dati sensibili di milioni di utenti.

L’alternativa del MIT al sistema TOR si chiama Vuvuzela

Dal Massachusetts Institute of Technology (MIT), una nuova alternativa al protocollo di onion routing TOR, per le comunicazioni anonima per Internet. Si chiama Vuvuzela e inonda con "rumore" inutile il traffico dati, protegge gli utenti dall'analisi del traffico dati.

Sicurezza iOS e OS X nel 2015: per Symantec bassi rischi ma crescono i pericoli

Un intero libro bianco di Symantec sulla sicurezza iOS e OS X dimostra che le piattaforme della Mela rimangono tra quelle più sicure in assoluto ma il numero di attacchi e malware è in costante crescita. Ecco le minacce principali e come proteggersi

Adobe Flash Player, l’ultimo update corregge 78 falle di sicurezza

Ennesimo aggiornamento per il Flash Player di Adobe. L'update update risolve il quantitativo record di ben 78 vulnerabilità.

La Francia vuole limitazioni al WiFi pubblico?

In nome della lotta al terrorismo, il governo francese pronto al blocco degli access point pubblici e dei sistemi di comunicazione anonimi per Internet come Tor. Dubbi sulla costituzionalità della misure proposte.

Auto connesse vuol dire maggiore sicurezza sulle strade, pericoli dagli attacchi hacker

Se le automobili fossero tutte smart car, avremmo la certezza di una guida decisamente più sicura. I maggiori potenziali pericoli? I cybercriminali in grado di intercettare le comunicazioni e localizzare le vetture.

Signal, la chat blindata che piace a Snowden è ora in beta per Mac

Il client di messaggistica che ha costruito il proprio punto di forza intorno alla privacy, disponibile in versione beta per Mac.

La protezione HDCP 2.2 craccata, i pirati possono rippare contenuti 4K da Netflix e Amazon

Sui circuiti di torrent sempre più file in formato 4K "rippati" da Netflix e Amazon, conferma che i pirati hanno trovato un modo per registrare flussi video dalle trasmissione dei server e aggirare le protezioni.

Rubati dati sensibili di un grande produttore di giocattoli cinese, a rischio cinque milioni di famiglie

Cybercriminali sono riusciti a rubare i nomi, gli indirizzi di casa e l'email, domande e risposte per la sicurezza e altre informazioni dei clienti di un grande produttore di giocattoli cinese.

Nel 2016 in arrivo i “virus” per Smart TV (con Android)

Nel 2016 secondo alcuni esperti di sicurezza, i pirati informatici attaccheranno le TV smart. Symantec dimostra come sia possibile bloccare un televisore basato su un versione modificata di Android con un ransomware che impedisce la visione dei programmi.

Con SilverPush il demone della pubblicità possiede un telefono Android

Un meccanismo consente ad inserzionisti pubblicitari di inviare dalla TV ultrasuoni ad app per smartphone e spiare gli utenti. Codice specifico individuato in alcune app per Android.

Carte di credito a rischio: malware attacca il database Hilton e legge i dati di pagamento

Hilton ammette che un malware ha preso il controllo dei sistemi di pagamento e ha letto i dati dei clienti che hanno frequentato la catena alberghiera nel corso di alcuni specifici periodi. Opportuno verificare l'estratto conto.

Password Amazon a rischio in USA e UK?

Amazon potrebbe aver messo a rischio le password di alcuni dei suoi utenti USA e UK, ed ha recentemente chiesto via email di ripristinare la password del loro account.

Alcuni computer Dell distribuiti con una vulnerabilità “di serie”

Dopo Lenovo con Superfish, scoperta una vulnerabilità in alcuni computer di Dell che consente di distribuire certificati di sicurezza auto-firmati, compromettendo la sicurezza dell traffico delle comunicazioni HTTPS.

Nel manuale di cybersicurezza dell’ISIS sì a iMessage, no a WhatsApp

Il mondo jihadista avrebbe adattato per i suoi scopi consigli nati originariamente per giornalisti e attivisti che hanno la necessità di adottare strategie di sicurezza. Un vero e proprio manuale consiglia software e servizi da adottare e quelli da evitare.

Come mettere al sicuro l’account Facebook

Una semplice guida a come attivare le impostazioni che permettono di proteggere l’account Facebook, impostando opzioni che, ad esempio, consentono di permette di ricevere un avviso quando qualcuno accede ad un account da un dispositivo o browser diverso da quello solitamente usato dall’utente.

Instagram blinda l’accesso di alcune API agli sviluppatori

Bloccate alcune API che consentivano a sviluppatori di terze parti di accedere ai feed Instagram. La scelta dopo dopo la scoperta alcuni giorni addietro di un'app che inviava all'insauta dell'utente password dell'account Instagram a server sospetti.

Apple, Google, Microsoft: no alle backdoor sui cellulari per battere il terrorismo

Dopo gli attentati di Parigi tornano alla carica i gruppi governativi che in nome della sicurezza vorrebbero l'integrazione di backdoor che consentano loro di bypassare le funzioni di cifratura dei cellulari. Ma i grandi della tecnologia ribadiscono il loro "no"

Molte delle app Android gratuite “top” comunicano con Internet senza ragione

La maggiorparte delle connessioni stabilite dalle app Android più scaricate sono effettuate all'insaputa dell'utente e molti dati sono trasmessi per scopi non chiari. Lo dimostra una ricerca del MIT