Filippo Cavallarin, uno sviluppatore italiano specialista in sicurezza, ha individuato una falla in macOS che renderebbe possibile bypassare il Gatekeeper, la tecnologia pensata per garantire che sul Mac vengano eseguiti solo software affidabili.

Cavallarin a febbraio ha segnalato la falla ad Apple e ora, passati tre mesi, ha deciso di renderla pubblica. Quando sul Mac si avvino app diverse da quelle scaricate dal Mac App Store, il sistema operativo controlla Developer ID e stato dell’autenticazione per verificare che il software provenga da uno sviluppatore noto e che non sia stato alterato. Con macOS Mojave, gli sviluppatori possono anche chiedere l’autenticazione delle loro app da Apple; questo significa che prima della distribuzione l’app è stata verifioicata da Apple e ha superato i controlli di sicurezza.

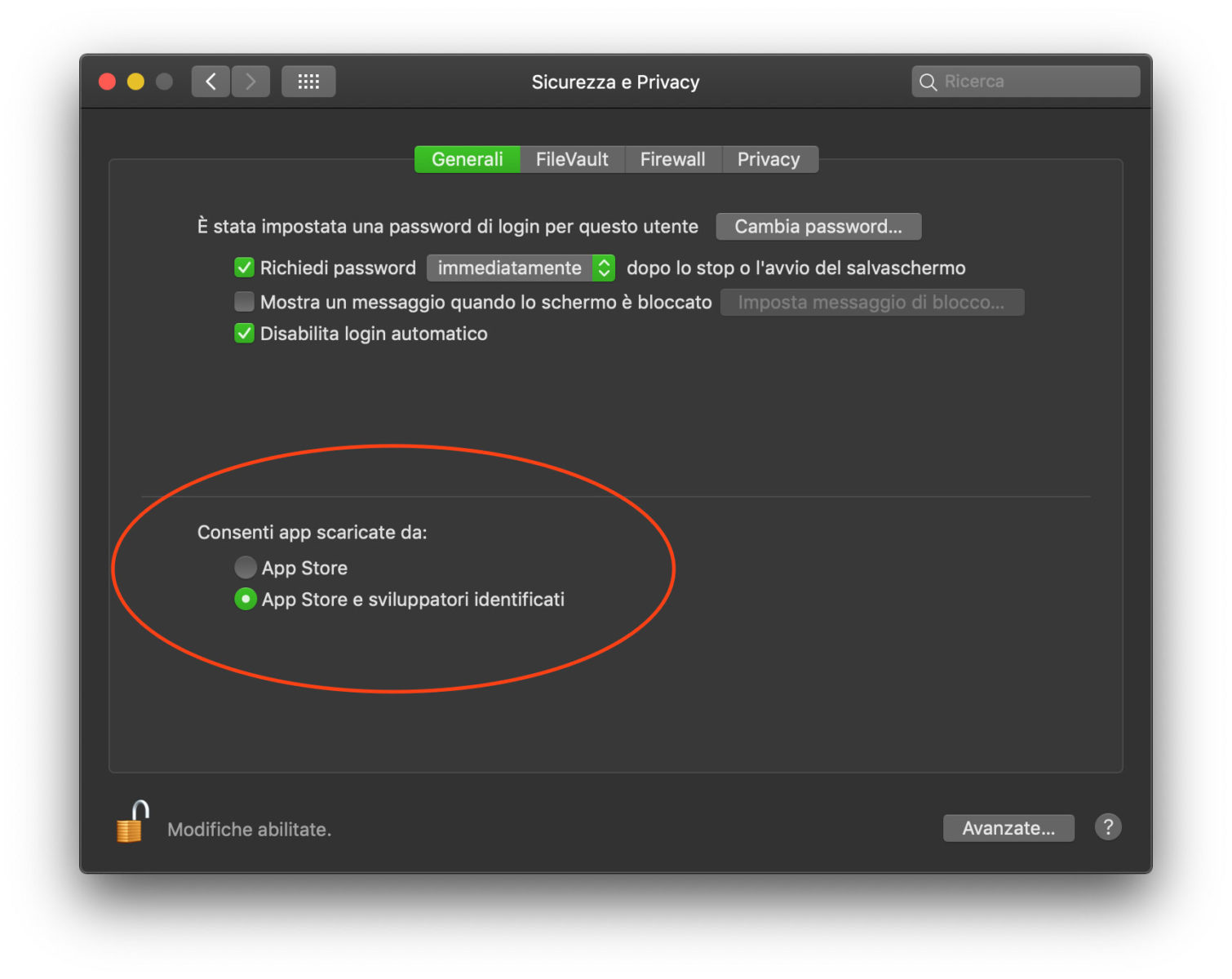

Se l’app eseguita non è firmata è possibile forzare l’esecuzione, annullando temporaneamente le impostazioni di sicurezza del Mac andando nella sezione “Sicurezza e Privacy” delle Preferenze di Sistema e accettando il rischio di eseguire l’app di uno sviluppatore non noto. macOS non consente di eseguire per impostazione predefinita app di sviluppatori non noti ma Cavallarin spiega che questo meccanismo di protezione (il “Gatekeeper”) può essere bypassato in un modo particolare: montando una cartella di rete condivisa nella quale è possibile copiare qualsiasi cosa, compresi file ZIP che possono essere sfruttati come meccanismo per sfruttare la vulnerabilità.

“Gli archivi ZIP”, spiega Cavallarin, “possono contenere link simbolici (symlinks, l’equivalente Unix degli alias di macOS) che puntano a una posizione arbitraria (inclusi endpoint collegati al montaggio automatico della condivisione di rete)”; “il software che su macOS si occupa di decomprimere i file zip non esegue controlli sui symlinks prima della loro creazione”. In pratica se l’utente monta una cartella condivisa in rete, scompatta un file creato ad hoc all’interno e clicca sul link ottenuto, può teoricamente eseguire un’app malevola senza nessuna indicazione da parte del Gatekeeper.

Cavallarin, come già detto, ha avvisato Apple del potenziale problema ma questo non sarebbe stato risolto anche con l‘update a macOS 10.14.5. A suo dire Apple non ha più risposto ai suoi messaggi e, passati i 90 giorni canonici, ha deciso di rendere nota la vulnerabilità e ha realizzato un filmato dimostrativo. La vulnerabilità non è facile da sfruttare ma è probabile che Apple integrerà fix specifici con il prossimo update di macOS (Apple è già da tempo al lavoro sull’update a macOS 10.14.6).

A questo indirizzo trovate un nostro articolo con vari dettagli sulla sicurezza di macOS e come tenere al sicuro il Mac.