Ricercatori specializzati in sicurezza informatica hanno individuato quella che ritengono essere una “potente” app inizialmente concepita per Android e poi trasformata in app-spia in grado di prendere di mira gli utenti iPhone Italiani.

Il programma – affermano i ricercatori dell’azienda Lookout di San Francisco – sfruttava un certificato enterprise di Apple, certificato che consente alle organizzazioni di creare e distribuire app iOS aziendali proprietarie per uso interno.

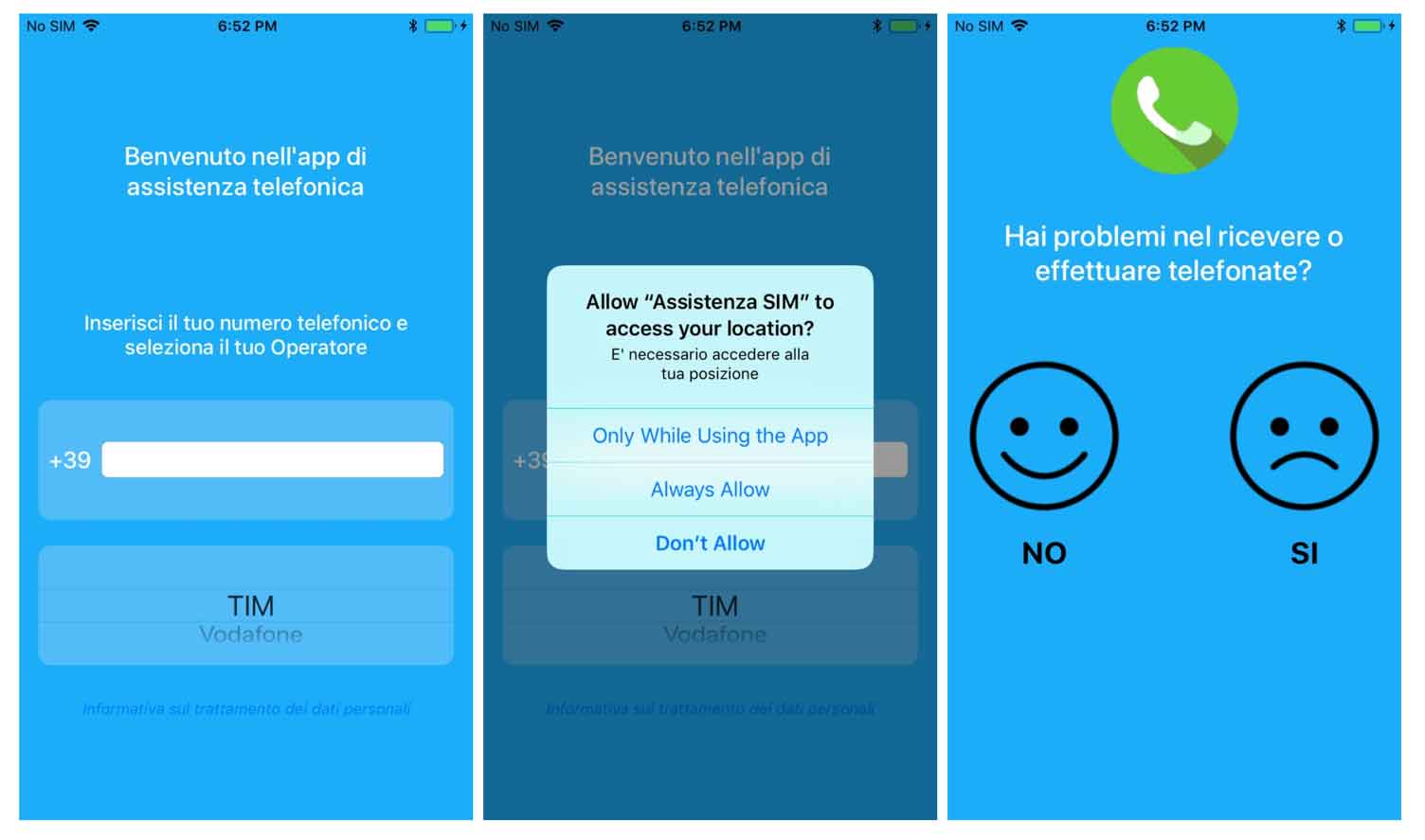

L’app malevola si presentava come un’app per l’assistenza con i gestori di telefonia; una volta installata, era potenzialmente in grado di accedere ai contatti dell’utente-target, ai memo vocali, alle foto, ai video e altre informazioni sui dispositivi, inclusa la posizione in tempo reale.

L’app poteva anche essere attivata in remoto per ascoltare conversazioni. Non esistono prove di qualcuno vittima dell’app in questione ma gli sviluppatori affermano che è stata proposta su finti siti che si presentavano come se fossero quelli di reali gestori di telefonia in Italia e Turkmenistan. In particolare il malware si sarebbe camuffato da programma di assistenza per utenti Tim, Vodafone e simili.

Il sito Techcrunch riferisce che i ricercatori collegano l’app a una simile sviluppata per Android da una società calabrese che a quanto pare era in qualche modo collegata con lo sviluppo di una nuova famiglia di spyware per Android denominata “Exodus“.

Exodus era pensato per spiare criminali ma per un presunto errore avrebbe consentito di intercettare migliaia di normali cittadini a loro insaputa. La versione per Android integra funzionalità di spionaggio avanzate che consentono l’accesso completo al dispositivo, incluse mail, qualunque tipo di dato memorizzato nel cellulare, password delle reti WiFi e molto altro.

L’infrastruttura di backend a supporto delle app malevole per iOS e Android sembra ad ogni modo la stessa. La versione per iOS poteva essere scaricata dal Play Store di Google, la versione per iOS non è finita sull’App Store e pertanto non è stata ampiamente distribuita (non è ad ogni modo da escludere che, con tecniche di phishing, qualcuno sia riuscito a convincere qualche malcapitato).

Per rendere possibile l’installazione sugli iPhone era stato sfruttato il certificato di qualche sviluppatore Apple, fondamentale per “firmare” l’app ma violando le regole della Mela che proibiscono espressamente di distribuire app iOS aziendali proprietarie ai normali utenti.

Non è la prima volta che qualcuno tenta di distribuire app malevole sfruttando un certificato di uno sviluppatore cercando in questo modo di sfuggire ai controlli di Apple.

Ogni singola app proposta da Apple sull’App Store integra un certificato che consente di individuare in modo univoco gli sviluppatori (e bloccare chiunque si comporti in modo sospetto); senza un certificato valido le app non possono essere neanche eseguite.

Aziende come Facebook e Google, hanno sfruttato certificati enterprise per “firmare” app destinate ai consumatori, violando le regole di Apple e costringendo quest’ultima a revocare i certificati anche a nomi di tale calibro. Persino i dipendenti di Facebook non sono stati in grado di creare e distribuire app iOS per uso interno, fino a quanto Apple non ha ripristinato i certificati in seguito ad un comportamento scorretto degli sviluppatori del social.

Com’è facile immaginare Apple ha revocato il certificato dell’app che gli autori di Exodus avevano tentato di portare su iOS e anche se in qualche modo qualcuno è riuscito a caricare le app sul suo dispositivo, queste non possono essere più avviate.