Volexity, un’azienda specializzata in sicurezza informatica, ha individuato un exploit per iOS che è stato sfruttato per spiare gli uiguri, la minoranza musulmana che risiede principalmente nella vasta regione dello Xinjiang, nel nord ovest della Cina. Da tempo perseguitati e repressi, gli uiguri non sono ben visti da Pechino e le persone appartenenti a questa minoranza etnica vengono rinchiusi in campi di prigionia o nelle carceri.

L’exploit (codice che sfrutta una vulnerabilità di un sistema permettendo l’esecuzione di codice malevolo) individuato da Volexity e denominato Insomnia era utilizzabile con iOS versione 12.3, 12.3.1 e 12.3.2. Apple ha risolto la vulnerabilità alla base dell’exploit in questione con l’update a iOS 12.4.

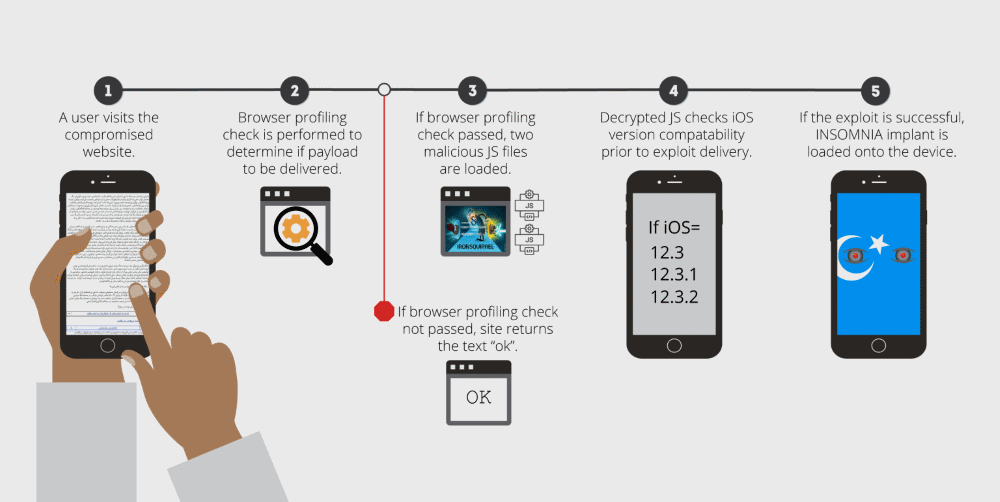

Volexity riferisce che l’exploit Insomnia è stato usato tra gennaio e marzo 2020 ed era presente su vari siti che si occupavano degli uiguri. Quando la vittima-target visitava il sito, l’exploit era caricato sul dispositivo consentendo all’attacker di ottenere i permessi di root. I cybercriminali potevano accedere al dispositivo rubando messaggi da vari client di instant messaging, email, foto, elenco dei contatti, ottenere dati sulla localizzazione GPS.

Volexity afferma che l’exploit è stato creato da una entità di malfattori denominata Evil Eye, un gruppo che – riferisce Zdnet – è ritenuto essere nient’altro che una unità addetta all’hacking sponsorizzata da Pechino e ai suoi ordini, dedicata allo spionaggio delle attività delle minoranze uiguri. Il gruppo in questione è lo stesso che Google e Volexity hanno collegato a 14 exploit per iOS individuati nell’agosto del 2019 e che avevano come target sempre le minoranze uiguri, sfruttate sempre con la stessa tecnica di attivazione tramite sito web con “trappole” ad hoc.

Volexity riferisce che le ultime varianti dell’exploit integravano delle migliorie e, oltre a coordinate GPS, foto dell’app Foto, contatti, email da Gmail, e messaggi da Whatsapp, Telegram, WeChat, iMessage ed Hangouts era possibile leggere i messaggi dall’app ProtonMail e le immagini trasferite con l’app Signal.

“L’inclusione di Signal e ProtonMail lascia immaginare che gli uiguri sono consapevoli del potenziale monitoraggio delle loro comunicazioni e per evitarli stanno cercando di utilizzare applicazioni con forte funzionalità di sicurezza”, riferisce Volexity.

L’azienda che si occupa di cybersicurezza riferisce che, come accennato, l’attacco era portato a termine tramite qualunque browser basato su WebKit (il “motore” di Safari e altri browser per iOS). Al pari di altri exploit visti in precedenza, Insomnia non era in grado di resistere al riavvio del dispositivo: riavviando il dispositivo il malware era disattivato e poteva essere riattivato solo se l’utente visitava di nuovo i siti con il codice malevolo. Volexity non esclude che Evil Eye non fosse a conoscenza di qualche sistema che avrebbe potuto consentire di creare un exploit in grado di resistere al riavvio del dispositivo.

L’exploit è stato ad ogni modo risolto con l’aggiornamento a iOS 12.4. Apple ha da tempo rilasciato iOS 13 ma anche un aggiornamento di sicurezza per iOS 12 per i dispositivi non compatibili con l’ultimo sistema operativo; dopo IOS 12.4 sono arrivati iOS 12.4.1, iOS 12.4.2, iOS 12.4.3, iOS 12.4.4, iOS 12.4.5 e iOS 12.4.6 (il 24 marzo 2020).

Per tutte le notizie sulla sicurezza informatica vi rimandiamo a questa sezione di macitynet.