“A Few Thoughts on Cryptographic Engineering” è un diario scritto da Matthew Green, ricercatore esperto in sicurezza della Johns Hopkins University, un blog dedicato alla crittografia e alla protezione delle informazioni. Green recentemente si era occupato delle nuove funzionalità di cifrature integrate in iOS 8 e in un nuovo post ora spiega alcuni dettagli tecnici. Apple aveva già da tempo integrato funzionalità di cifratura in iOS ma con l’ultimo update del sistema operativo queste funzioni sono state estese (facendo preoccupare anche l’FBI), prevedendo ad esempio anche la protezione per le foto e gli SMS, elementi in precedenza non protetti da codici.

I dispositivi iOS più recenti, quelli con integrati i procesori A7 e A8, integrano di serie robuste protezioni hardware che rendono decisamente più difficoltoso il cracking dei dispositivi, al punto che nemmeno Apple afferma di avere quella che in gergo si chiama “backdoor”, una sorta di “chiave di servizio” che consente di superare in parte o in tutto le procedure di sicurezza.

I classici meccanismi per la cifratura dei file prevedono l’utilizzo di una password utente e sfruttano una funzione di derivazione della chiave (in inglese Key derivation function o KDF) per trasformare la password in chiave cifrata. Questo meccanismo non richiede hardware particolare, può essere implementato usando esclusivamente software e funziona a patto che questo sia scritto “onestamente” (senza secondi fini) e che la password scelta dall’utente sia abbastanza robusta. Il problema è che tipicamente nessuno sceglie password robuste (la maggiorparte degli utenti usa password piuttosto semplici e facili da indovinare) permettendo agli attacker di “rompere” lo schema di cifratura con dizionari e altri meccanismi simili che provano a determinare la passphrase cercando tra un gran numero di possibilità sfruttando la potenza di hardware specializzato e ricorrendo alla parallelizzazione permessa da FPGA (Field Programmable Gate Array) e moderne GPU.

Una tecnica per proteggersi dal cracking è l’uso di funzioni di derivazione della chiave “lente” (da costo computazionale elevato) come PBKDF2 (Password-Based Key Derivation Function 2) o l’algoritmo scrypt. Questi algoritmi sono deliberatamente progettati per richiedere l’uso intensivo di risorse, rallentando massicciamente i tentativi di login rendendo notevolmente più complesso (ma non impossibile) il cracking.

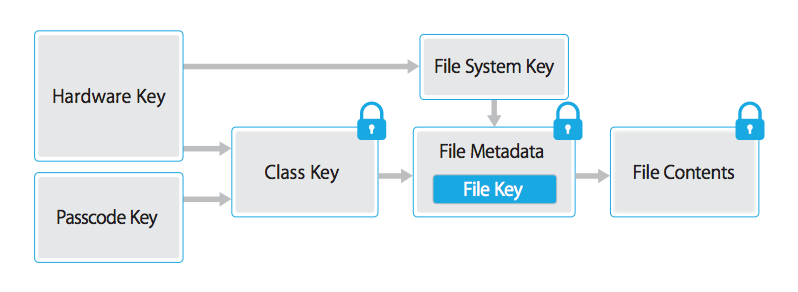

Anziché usare scrypt, Apple ha scelto una diversa direzione, aggiungendo l’identificativo noto come UID (Unique Device Identifier), chiave AES 256-bit memorizzata nell’hardware (si può ottenere via software la versione cifrata del codice in questione, ma non il codice vero e proprio). Apple afferma di non memorizzare tali chiavi e non potervi accedere. L’architettura di sicurezza in questione integrata nei chip A7 e A8 è un coprocessore denominato “Secure Enclave”, sviluppato per proteggere i dati del codice di accesso e delle impronte digitali.

Apple sfrutta password e UID, elaborando entrambi con funzioni PBKDF2-AES prevedendo per ogni iterazione sul dispositivo 80ms; poiché solo il dispositivo conosce UID e questo non può essere rimosso dal Secure Enclave, il cracking della password deve essere tentato sul dispositivo stesso, rendendo impossibile sfruttare dispositivi esterni che si appoggiano a FPGA e GPU. Usando una password di sei caratteri casuale con lettere maiuscole, minuscole e numeri, secondo Apple i tentativi di cracking richiederebbero almeno 5 anni e mezzo per essere portati a termine.

Green si chiede se in qualche modo Apple in realtà non abbia ancora la possibilità di accedere sempre e comunque ai dati ma le analisi di possibili punti deboli sembrano al momento confermare la bontà di quanto affermato da Cupertino.